벌써 사건이 발생한 지 한 달이라는 시간이 훌쩍 지나가버렸다.

사건은 5월 초,

아침에 일어나면 이메일을 확인하는 습관이 있는 나는

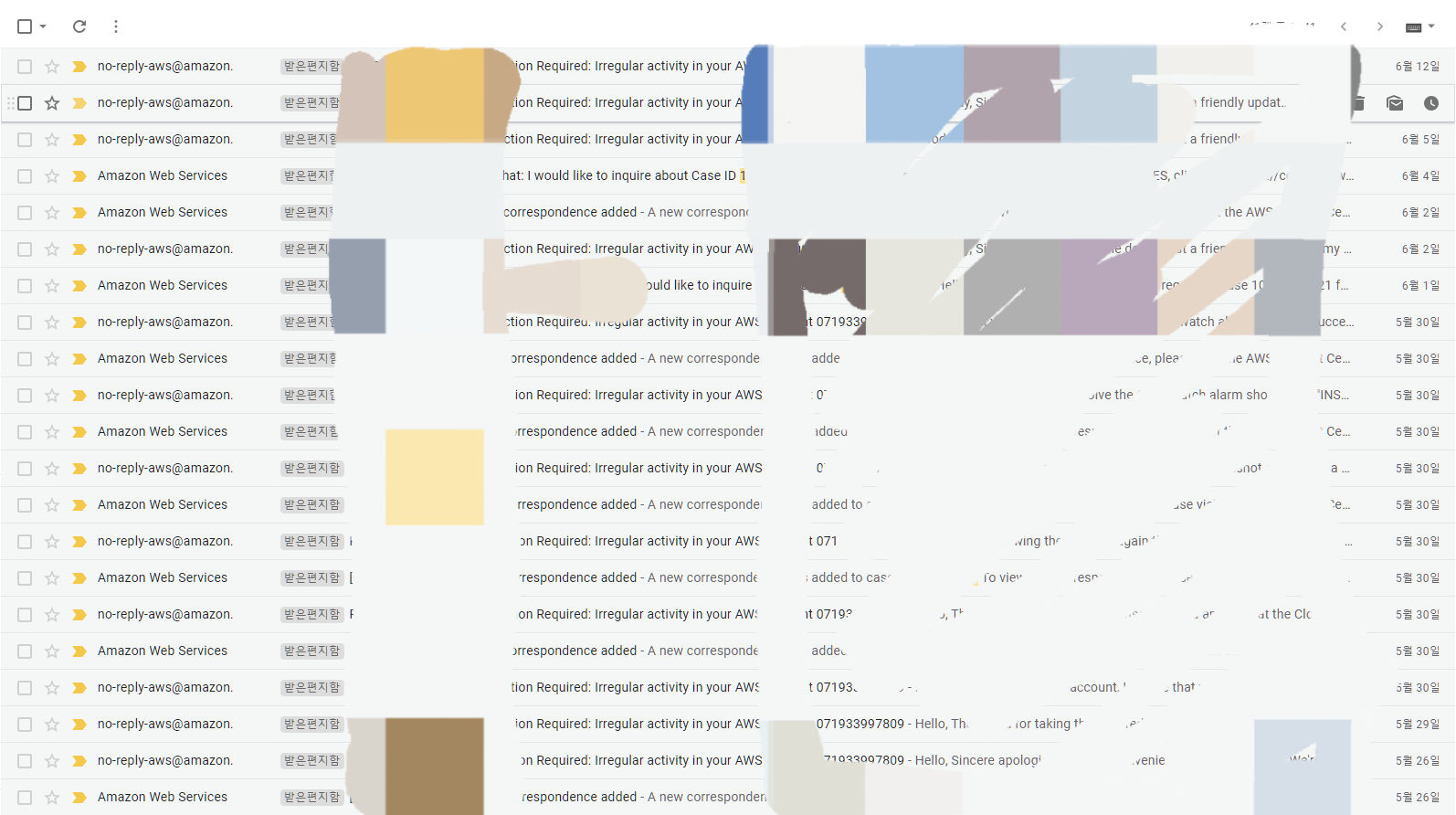

생전 받아 보지 못한 AWS에서 3통의 이메일이 와있었다..

새벽 3시경

"AWS 고객 서비스에 요청하신 대로 귀하의 계정과 관련된 이메일 주소를 성공적으로 변경했습니다."

엥? 이게 무슨 소리이지 하고, 다른 이메일을 확인하였다.

해당 내용은 더욱 나를 간장 되게 만들었다..

"이 계정 손상으로 인해 사용자 계정(다른 계정 사용자 포함)에 보안 위험이 발생하며, 무단 작업으로 인해 과도한 요금이 부과될 수 있습니다. 과도한 요금으로부터 계정을 보호하기 위해 일부 AWS 서비스를 사용할 수 있는 기능을 일시적으로 제한했습니다. "

식은땀이 나기 시작하였다.

바로 아마존에 로그인을 하였지만

본래 내 비밀번호가 잠겨져 있는 상태였고,

새 비밀번호를 설정해야 했다.

부랴부랴 나는 비밀번호를 변경하였고,

청구서를 확인하였다.

예?

나는 한동안 눈을 의심하였다.

1시간 동안 발생한 트래픽이 이런 금액이 발생된 게 놀라웠다.

내 계정으로 비트코인이라도 채굴한 것인가..?

나는 침착(?)하게 나와 비슷한 상황을 맞이했던 선배님들을 찾기 시작하였다.

역시나,, 나보다 먼저 이런 불행한 일을 맞이하신 선배님들이 계셨다. 🥲

허허,, 찾다 보면 3억 선배님도 계시는데,

선배님은 AWS연락을 바로 확인하지 못하셔서

상황이 많이(?) 안 좋게 되신 거 같다..

결론적으로 말하자면 필자는 모든 금액인 면제 되었고,

이 이후부터는 나와 비슷한 상황이 맞이하게 될 후배님들을 위하여

내가 한 달 동안 해왔던 일(?)을 차근차근 작성해보려 한다.

그리고 이 글을 읽는 미래의 후배님들, 정말 제일 중요한 것은 시간입니다...

얼른 현 상황에 대해 AWS 고객센터와 최대한 빨리 연락을 취하세요..

그렇게 하면 AWS에서는 협조적으로 당신의 상황을 해결하려고 노력할 것입니다.

그리고

내 AWS 계정이 어떤 루트로 다른 놈들이 접근했는지 모르겠지만,

혹시나 내 카드 정보도 유출될 가능성이 있기 때문에

AWS에 등록된 카드를 정지시키고

해외 결제가 되는 체크카드 같은 것을 등록해놓았다.

(안 쓰는 카드 - 잔액 200원 보유)

또한 상황이 처리가 안된 상태에서, 청구된 금액이 카드로 결제되면

매우 골치 아픈 상황이 초래되기 때문에 후배님들 잔액이 현저히 적고

신용 카드가 아닌 체크카드로 변경하는 것을 추천합니다

😂😂

왜 그래요.

걱정하지 말라며요.

잘못했어요.

하지마요.

무서워요.

여기서부터는 필자가 한 달 동안 AWS에서 요청받은 설정들입니다.

이미 공황상태에 빠지신 후배님들은 얼른 정신 차리시고,,

가장 중요한 비밀번호 변경과 MFA 설정 그리고 사용하지 않은 모든 공개 키, 활동, 등을 삭제하는 것을 추천드립니다.

(시간이 금..🕔)

"Change your AWS root account password. See the root account password change guide"

비밀번호를 변경하자.

필자는 대부분의 비밀번호가 모두 동일하다. 그렇기 때문에 AWS처럼 카드 번호를 등록해야 하는 서비스는 비밀번호를 내가 좋아하는 명언과 내가 좋아하는 숫자를 조합하여 30글자에서 40글자 사이로 변경하였다.. 😊

"Check your CloudTrail log for unsanctioned activity such as creation of unauthorized IAM users, policies, roles or temporary security credentials. To secure your account please delete any unauthorized IAM users, roles, and policies, and revoke any temporary credentials. "

IAM 정책 삭제 - AWS Identity and Access Management

이 페이지에 작업이 필요하다는 점을 알려 주셔서 감사합니다. 실망시켜 드려 죄송합니다. 잠깐 시간을 내어 설명서를 향상시킬 수 있는 방법에 대해 말씀해 주십시오.

docs.aws.amazon.com

사용하지 않은 공개 키, 또는 그룹, 역할 및 정책들은 모두 삭제해라.. 물론 필자도 AWS 서비스를 약 5개월 동안 사용하지 않았는데,, 19일 당일날에 모르는 그룹 6개나 생성되어 있었다.

해당 내용부터는 AWS에서 나에게 보안을 강화하라고 경고를 주었던 항목들이다.

나는 모든 작업들을 이틀 안에 처리하였고, 바로 고객센터에 모든 작업을 처리했다고 문의를 넣었다.

만약 AWS에서 요청한 항목들을 완수하지 못하면 모든 불이익에 대해서 AWS은 처리할 의무가 없다 하였다.

나는 벌벌 떨면서 밑에 있는 항목들을 차근차근 처리하였다.

"You must set up at least two of the following services to monitor cost and usage"

비용 및 사용량을 모니터링하려면 다음 서비스 중 두 개 이상을 설정해야 한다.

1.budgets-managing-costs

2. cloud watch

3. cloudtrail

4.aws trusted advisor

5. aws waf

Managing your costs with AWS Budgets - AWS Cost Management

There can be a delay between when you incur a charge and when you receive a notification from AWS Budgets for the charge. This is due to a delay between when an AWS resource is used and when that resource usage is billed. You might incur additional costs o

docs.aws.amazon.com

인스턴스에 대해 CloudWatch 경보 만들기 - Amazon Elastic Compute Cloud

인스턴스에 대해 CloudWatch 경보 만들기 인스턴스 중 하나에 대한 CloudWatch 지표를 모니터링하는 CloudWatch 경보를 생성할 수 있습니다. 지표가 지정된 임계값에 도달하면 CloudWatch에서 자동으로 알림

docs.aws.amazon.com

[AWS] CloudWatch 설정하기

들어가며 백앤드 개발자라면, AWS을 잘 활용해야만 합니다. AWS를 잘 모른다면, 서비스 운영을 할 때 큰 문제가 생길 수 있습니다. 예를 들어 해커가 AWS 계정을 탈취해서 실 서버를 삭제시켜버리면

overcome-the-limits.tistory.com

필자는 위에 서비스 중에서 1번과 2번을 선택해서 설정하였다. 만약 1번과 2번 설정에 대해서 궁금한 것이 있으면 댓글로 남겨주시면, 신속하게 답변해 드리겠습니다. :-)

" You must set up at least one of the following security best practices"

다음 보안 설정 중에 하나 이상을 설정해야 한다.

1. MFA 설정.

2. Security Hub 활성화

3. GuardDuty 시작

필자는 1번을 이미 설정했기 때문에 나머지는 설정하지 않았다.. MFA 설정에 대해서는 아래에 블로그가 잘 설명되었기 때문에 해당 글을 링크로 걸어 두었다.

"MFA는 사용자가 AWS 웹 사이트 또는 서비스에 액세스 할 때 사용자의 정규 로그인 자격 증명 외에도 AWS가 지원되는 MFA 메커니즘의 고유 인증을 제출해야 한다. "

AWS에서 멀티 팩터 인증(MFA) 사용 - AWS Identity and Access Management

이 페이지에 작업이 필요하다는 점을 알려 주셔서 감사합니다. 실망시켜 드려 죄송합니다. 잠깐 시간을 내어 설명서를 향상시킬 수 있는 방법에 대해 말씀해 주십시오.

docs.aws.amazon.com

[AWS] MFA 설정하기!!

벌써 AWS 계정 만든지 1년이 지났습니다. 얼마 전에 지인이 주신 MFA를 등록해 봐야겠습니다. 혹시나...

blog.naver.com

"Respond to the support case and confirm which two cost and usage monitoring services you have set up. Include which security best practice has also been set up for your account."

위에 두 작업을 하였다면 어떤 서비스를 설정했는지 답장을 해야 한다.

지금 까지 필자가 한 달 동안 AWS에서 요청받은 사항을 간략하게 적어 놓은 것이다.

해당 작업들을 얼른 설정하고,

AWS랑 많은 대화를 하세요..

나의 구구절절 이야기를 들어주고 해결하기 위해 노력해준 Imrahn.M에 감사를 표합니다..

아 그리고 사실 AWS 활동(요금 포함해서)에 대한 모든 책임은 사용자에게 있습니다..

혹시나 하는 생각에 말하는데,

절대 무례하게 굴지 마세요!!

AWS는 당신들에게 호의를 베푸는 것입니다.

물론 다른 사용자(XXX)의 무단 사용에 대해서는 억울한 마음은 백배, 천배 다 이해하지만,

보안을 무시한 개발자의 잘못도 있기 때문에

그들이 아량을 베풀도록 기도를 하세요. 🥲🥲

궁금한 거 있으면 언제든 댓글로 남겨주세요. 최대한 빨리 답장을 해드릴게요..

댓글을 다신 분들은 꼭 희망의 끈을 놓지 마세요.

AWS는 협조적으로 여러분을 도울 거예요..

그리고 시간은 생명입니다.

🕔🕔🕔🕔🕔🕔💰💰💰💰💰🕔🕔🕔🕔🕔🕔

'DevOps > AWS' 카테고리의 다른 글

| [AWS] AWS 보안 그룹 설정과 원본(Source) 개념- 컴도리돌이 (0) | 2024.11.06 |

|---|---|

| [AWS][Route 53] DNS 레코드에 대해서 - 컴도리돌이 (0) | 2024.08.08 |

| [AWS] VPC, Subnet, 보안 그룹에 대해서 - 컴도리돌이 (0) | 2024.04.20 |